Akira:前Conti勒索病毒团伙的崛起

关键要点

Akira 是由前 Conti 勒索病毒成员组成的犯罪集团,快速崛起于网络攻击的舞台。Conti 在 2021 年成为勒索病毒的“王者”,该年成功进行了 600 次攻击。Akira 自 2023 年 3 月首次被观察以来,已发起 63 次攻击,主要瞄准中小型企业,赎金要求从 20 万美元到超过 400 万美元不等。研究显示 Akira 与 Conti 之间的加密货币交易存在重叠,表明前 Conti 成员依然活跃于其它勒索病毒组织中。近日,前著名且已不再运作的 Conti 勒索病毒团伙的成员重新集结为 Akira,这是一个迅速增长的犯罪组织,负责多起近期的网络攻击。区块链数据的分析显示,前 Conti 勒索病毒团伙的一些成员与 Akira 之间存在联系,这一点是相当引人注目的,因为 Conti 于去年脱离了以令人困惑的方式解散。Conti 在 2021 年成为勒索病毒的“王者”,该年执行了 600 次成功的攻击,并在加密货币中获得约 27 亿美元的收入。

Conti 威胁集团在一名乌克兰安全研究人员潜入其基础设施并泄露大量信息后便迅速瓦解,这些信息中包括其勒索病毒加密器源代码和内部聊天记录。

Akira 的崛起

根据 Arctic Wolf Labs 的区块链帐本分析,研究人员发现,Akira 的加密货币交易将前 Conti 成员与这个新兴的勒索病毒团伙联系了起来。研究认为 Akira 自 2023 年 3 月首次被观察至今,已对 63 个目标发起了攻击。

Arctic Wolf 的研究人员 Steven Campbell、Akshay Suthar 和 Connor Belfiore 提到,Akira 像其他利用勒索病毒作为服务模式的威胁集团一样,在加密受害者设备之前就已经窃取数据,以实现双重勒索。

“该集团并不强迫公司同时为解密援助和数据删除支付赎金。相反,Akira 让受害者选择他们想要支付的项目。” 研究人员表示。

Akira 的赎金要求范围从 20 万美元到超过 400 万美元不等,若受害者未能达成付款协议,其姓名和数据将会刊登在该集团的泄漏网站上。Akira 主要针对中小型企业,其中有 53 家受害者的员工人数均少于 1000 人。

典型目标

研究人员形容 Akira 为一个“机会主义”的勒索病毒团伙。他们指出,“在 Arctic Wolf 调查的几乎每一个事件响应案例中,威胁行为者都声称他们需要时间来审查被窃取的数据,以确定赎金要求。”

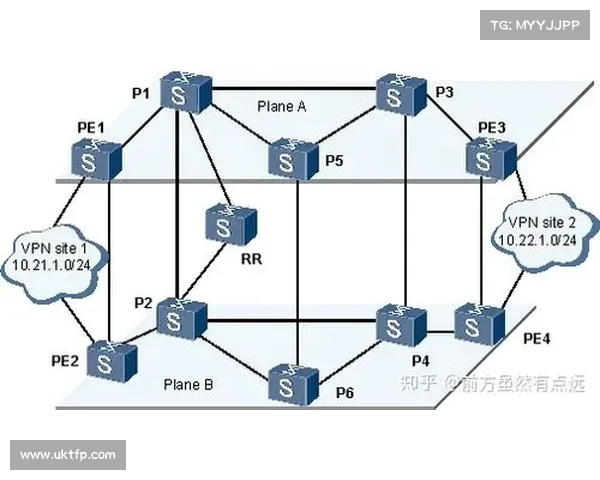

推特加速器官网该集团通常利用被妥协的凭证可能是通过非法网络市场购买的来获得对受害者环境的初步访问权限。“值得注意的是,大多数受害组织的 VPN 没有启用多因素身份验证 (MFA)。研究人员说。

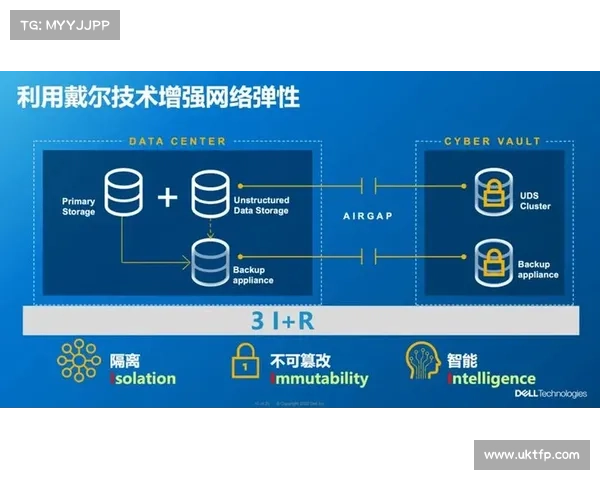

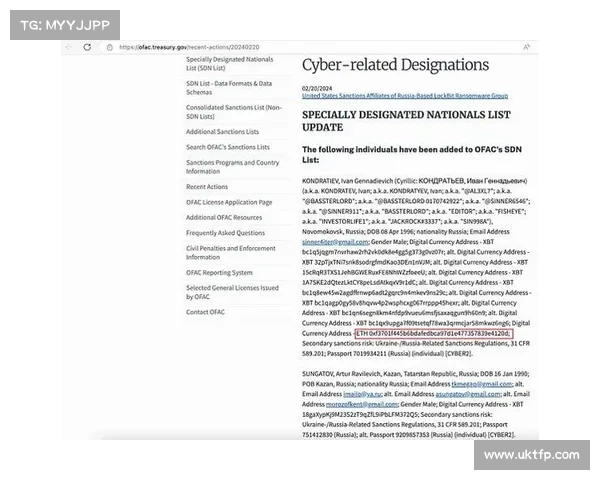

利用区块链分析

尽管前 Conti 成员转向 Akira 和其他威胁组织并不令人惊讶,但由于该集团的加密器源代码已经泄露,这使得研究人员很难通过分析代码重叠来定位 Akira 的行动。为此,Arctic Wolf Labs 对记录在公共区块链账