阿联酋及海湾地区的网络安全威胁

关键要点

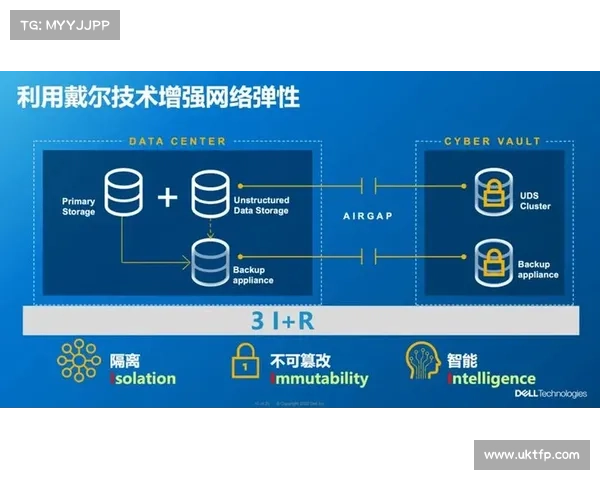

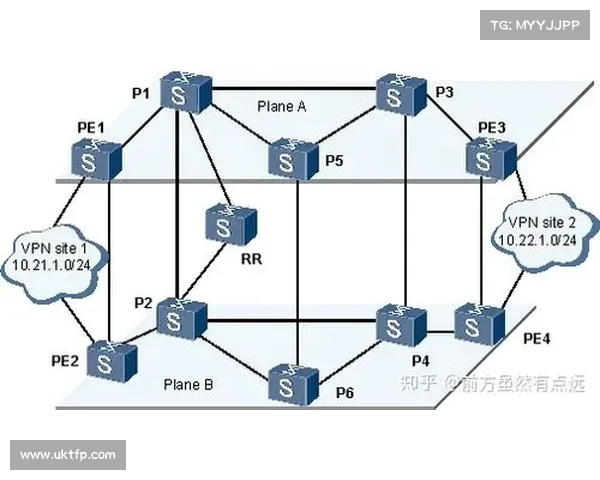

阿联酋及其他海湾国家的基础设施和政府机构受到伊朗国家支持的高级持久威胁组织OilRigAPT34的攻击。攻击利用了高风险的Windows特权升级漏洞CVE202430088。攻击者通过注入PowerShell命令来获取敏感信息,采用多种方法隐匿通信并针对Microsoft Exchange伺服器。根据BleepingComputer,阿联酋及海湾地区的关键基础设施和政府机构正受到由伊朗国家资助的高级持久威胁APT行动OilRigAPT34攻击。这些攻击利用了高严重性的Windows特权升级漏洞,该漏洞被标记为CVE202430088。

蚂蚁加速器安卓

蚂蚁加速器安卓OilRig通过在易受攻击的网络伺服器中注入PowerShell命令,随后利用CVE202430088促进明文凭证的捕获,进而实现密码过滤DLL注册,还安装了ngrok工具进行隐秘通讯。此外,根据卡巴斯基的分析,攻击者还针对Microsoft Exchange伺服器引入了新型的StealHook后门。

“这一阶段的主要目标是捕获被偷取的密码并将其作为电子邮件附件发送给攻击者。此外,我们发现威胁行为者利用被盗的合法帐户,通过政府的Exchange伺服器转发这些电子邮件,”卡巴斯基的研究人员指出。研究显示,StealHook与OilRig较早的Karkoff载荷有相似之处,并且OilRig与FOX Kitten组织也有关联。

攻击特征描述攻击者OilRigAPT34利用的漏洞CVE202430088主要攻击手段PowerShell注入、密码过滤DLL注册、ngrok安装、StealHook后门目标Microsoft Exchange伺服器和其它关键基础设施这一事件强调了当前数位安全环境中的风险,并提醒各组织加强网络安全防护,以应对不断演变的威胁。